Mettre en sécurité vos données sur un disque externe

Préambule.

La valeur d'un PC professionel se mesure plus dans son contenu que dans son contenant. Il en est de même pour les ordinateurs personnels, même si la valeur est ici une notion plus subjective.

Quoi qu'il en soit, il faut protéger les données stockées sur les ordinateurs, et il faut le faire pour contrer un risque majeur: la perte de donnée, soit par vol du support de celle-ci soit par panne matérielle.

Une méthode qui a fait ses preuves est la sauvegarde des données sur un disque dur externe (USB généralement). Le coût de stockage diminuant d'année en année, le recour à ce type de moyen peut être fait pour un prix modique.

Mais si sauvegarder ses données sur un disque externe permet de régler le risque de panne matérielle de son disque principal, elle ne couvre pas la problématique de la perte pure et simple du disque externe, par oubli ou par vol. Dans ce cas, les données si elles ne sont pas protégées, peuvent être lisibles par tous.

La plupart des disques durs externes actuels sont livrés avec des logiciels de sauvegarde qui intègre le chiffrement des données. Hélas, ils sont développés pour Windows. Comment faire lorsque l'on travaille sous Linux ?

La réponse tient en un mot: TrueCrypt.

TrueCrypt.

Très simplement, TrueCrypt est un logiciel de chiffrement multiplateforme (Linux, Windows, MacOSX).

Il permet de chiffrer des partitions entières existantes, ou des fichiers qui apparaitront pour notre OS comme une partition normale. Dans les deux cas, les données écrites à ces endroits seront chiffrées automatiquement, et illisible pour quiconque ne possède pas le logiciel TrueCrypt et le mot de passe de chiffrement (et pourquoi pas une clé supplémentaire sous forme de fichier. Nous allons y revenir).

Ormis la puissance de ce logiciel, c'est sont aspect multi-OS qui est séduisant. Vous pouvez par exemple chiffrer vos données sur un disque monté sous Linux, et les relire simplement sur un Mac ou sous Windows. Pratique.

Installation.

Certaines distribution Linux permettent l'installation de ce logiciel directement via leur gestionnaire de paquet. C'est le cas par exemple d'Ubuntu.

Mais d'autres ne l'intègre pas, comme Mandriva, qui est ma distribution actuelle. Pour celle-ci, il suffit cependant de télécharger le fichier RPM sur le site MIB, rubrique Repository.

Premier lancement de TrueCrypt.

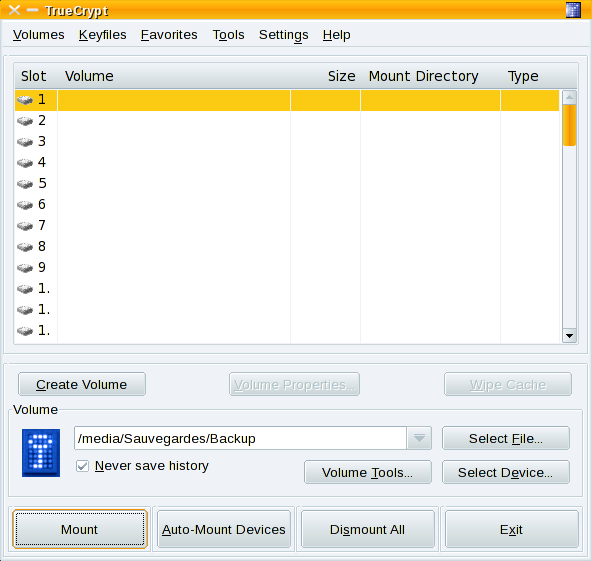

Après avoir connecté votre disque dur externe (ici nommé naturellement "Sauvegardes"), lancez TrueCrypt en cliquant sur son icône qui doit être présente dans votre menu d'applications:

Un clic sur le bouton "Create Volume" permet de lancer l'assistant de création de notre partition de sauvegarde:

Nous allons ici créer un conteneur de fichiers chiffré standard, mais vous poouvez décider de créer un fichier caché, ce qui rendra vos données encore plus difficiles à repérer:

Tapez ici le chemin d'accès au fichier chiffré (sur le lecteur externe monté ici dans le répertoire /media/). Le nom du fichier importe peu (si vous faites un accès de paranoïa, tapez un nom peu intuitif, sans rapport avec vos données):

Le choix de l'algorythme de chiffrement vous appartient. Vous pouvez lire la documentation sur les algos disponibles en suivant le lien "More information on..." dans la fenêtre. Sachez que l'utilisation de plusieurs algorythmes de chiffrement en même temps rend le déchiffrement par un tiers quasi impossible, mais rend les opérations d'écriture et de lecture plus lentes... Toujours une question de paranoïa...

Ensuite indiquez au programme la taille alouée au fichier qui contiendra vos données:

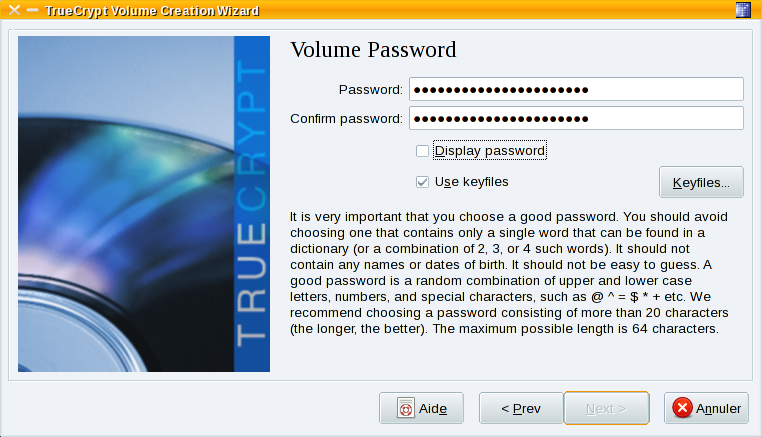

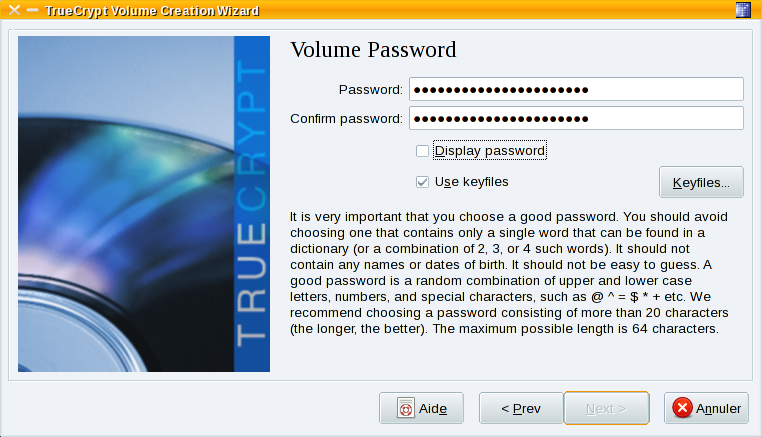

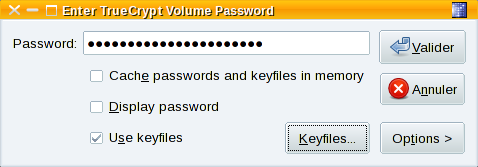

Partie cruciale de la procédure: le choix du mot de passe de protection.

Veillez à choisir un mot de passe suffisamment complexe. Il ne sert à rien de chiffrer un disque avec 3 algorythmes de chiffrement différents si vous tapez "ToTo" comme mot de passe. En quelques minutes, une personne motivée avec un bon programme de crack par force brute accèdera à vos données.

Autre point, vous pouvez comme ici inclure un fichier "keyfile". Celui-ci peu être un fichier de n'importe quelle nature. Celui-ci va renforcer la protection du mot de passe. Si vous tapez votre mot de passe sans le keyfile, le fichier chiffré ne s'ouvrira pas, et inversement. Attention toutefois à utiliser un fichier qui ne change jamais!

Si vous pensez stocker des fichiers plus gros que 4Go (un DVD par exemple), choisissez la deuxième option, sinon la première suffit pour la plupart de cas. Attention toutefois, vous ne pouvez revenir sur ce paramètre une fois le fichier chiffré créé:

Choisissez ici le type de système de fichier qui sera utilisé pour le fichier chiffré. Rappelez-vous que votre ordinateur verra le fichier chiffré comme une partition, qui doit donc être formatée. Si vous désirez utiliser le fichier chiffré sur un ordinateur Windows par exemple, préférez le système FAT32 ou NTFS plutôt que Ext3. Linux sait parfaitement relire les partitions Windows, alors que l'inverse n'est pas vrai!

Là encore, choisissez la bonne option:

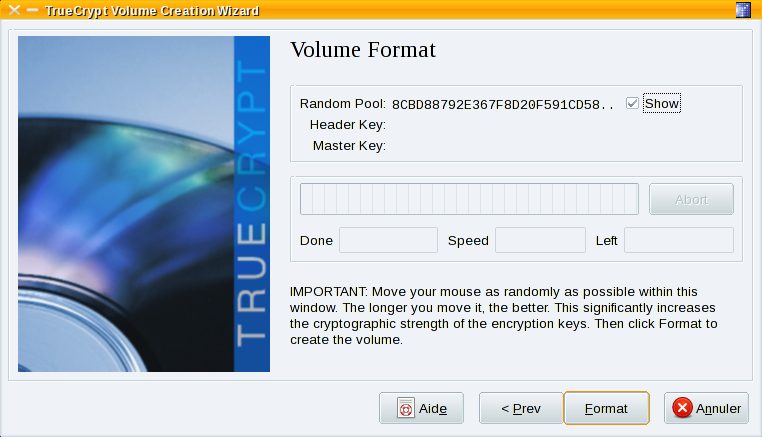

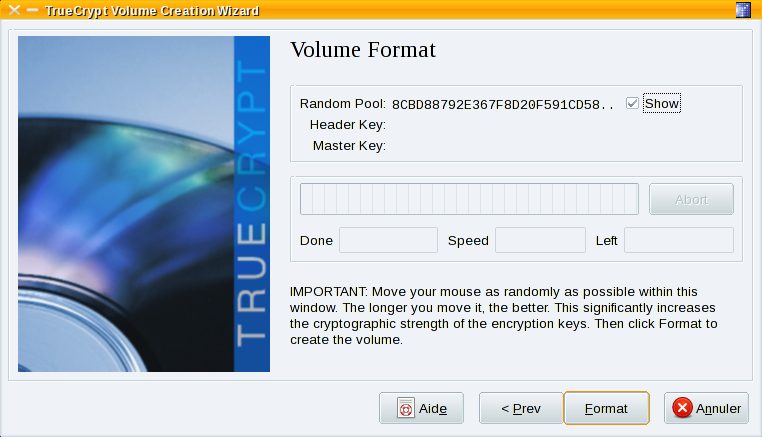

Baladez ici votre souris longuement et de façon aléatoire dans la fenêtre. Plus longtemps et aléatoirement vous le ferez, plus votre chiffrement sera sûr. Ceci a pour but de contrecarer le côté pas si aléatoire que ça des tirages "aléatoires" de chiffres par ordinateur. Rappelons que le tirage aléatoire de chiffres est à la base de tous les algorythmes de chiffrement. Si on connait ces chiffres, alors on peut casser le chiffrement...

C'est parti! Le programme va créer le fichier Backup, qui pourra être monté par TrueCrypt comme si c'était une partition:

Le programme va avoir besoin des privilèges administrateur pour continuer. Tapez votre mot de passe (si vous avez les droits sudo), sinon le mot de passe de l'utilisateur root:

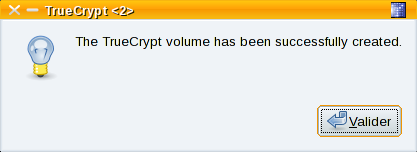

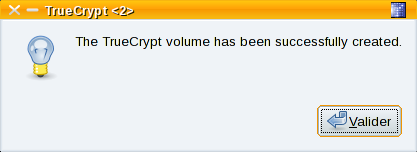

Vous devez voir ce message de confirmation:

Utilisation du nouveau volume chiffré.

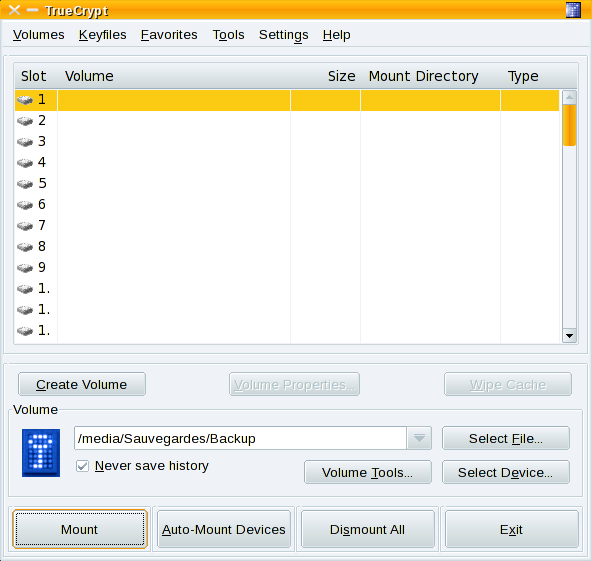

Cliquez sur le bouton "Select File" pour monter le nouveau volume. Allez chercher le fichier que vous avez créé via le programme (ici /media/Sauvegardes/Backup):

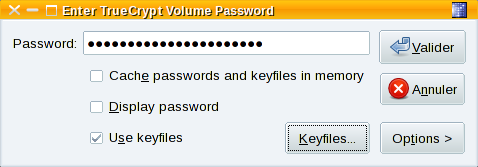

Tapez le mot de passe de chiffrement puis cliquez sur le bouton "Keyfiles...". Sélectionnez le fichier que vous avez utilisé en complément du mot de passe:

Le volume doit maintenant être monté dans le répertoire /media/truecrypt1:

Vous pouvez donc maintenant utiliser ce fichier pour faire vos sauvegardes de données. Pour celà, utilisez votre système de backup préféré ou une simple copie de fichiers, ou encore un rsync...

N'oubliez pas de démonter votre volume ouvert avec TrueCrypt dans le logiciel lui-même (bouton "Dismount All" avant de débrancher votre disque externe, sans celà vous pourriez perdre des informations, voire rendre le backup inutilisable!

La valeur d'un PC professionel se mesure plus dans son contenu que dans son contenant. Il en est de même pour les ordinateurs personnels, même si la valeur est ici une notion plus subjective.

Quoi qu'il en soit, il faut protéger les données stockées sur les ordinateurs, et il faut le faire pour contrer un risque majeur: la perte de donnée, soit par vol du support de celle-ci soit par panne matérielle.

Une méthode qui a fait ses preuves est la sauvegarde des données sur un disque dur externe (USB généralement). Le coût de stockage diminuant d'année en année, le recour à ce type de moyen peut être fait pour un prix modique.

Mais si sauvegarder ses données sur un disque externe permet de régler le risque de panne matérielle de son disque principal, elle ne couvre pas la problématique de la perte pure et simple du disque externe, par oubli ou par vol. Dans ce cas, les données si elles ne sont pas protégées, peuvent être lisibles par tous.

La plupart des disques durs externes actuels sont livrés avec des logiciels de sauvegarde qui intègre le chiffrement des données. Hélas, ils sont développés pour Windows. Comment faire lorsque l'on travaille sous Linux ?

La réponse tient en un mot: TrueCrypt.

TrueCrypt.

Très simplement, TrueCrypt est un logiciel de chiffrement multiplateforme (Linux, Windows, MacOSX).

Il permet de chiffrer des partitions entières existantes, ou des fichiers qui apparaitront pour notre OS comme une partition normale. Dans les deux cas, les données écrites à ces endroits seront chiffrées automatiquement, et illisible pour quiconque ne possède pas le logiciel TrueCrypt et le mot de passe de chiffrement (et pourquoi pas une clé supplémentaire sous forme de fichier. Nous allons y revenir).

Ormis la puissance de ce logiciel, c'est sont aspect multi-OS qui est séduisant. Vous pouvez par exemple chiffrer vos données sur un disque monté sous Linux, et les relire simplement sur un Mac ou sous Windows. Pratique.

Installation.

Certaines distribution Linux permettent l'installation de ce logiciel directement via leur gestionnaire de paquet. C'est le cas par exemple d'Ubuntu.

Mais d'autres ne l'intègre pas, comme Mandriva, qui est ma distribution actuelle. Pour celle-ci, il suffit cependant de télécharger le fichier RPM sur le site MIB, rubrique Repository.

Premier lancement de TrueCrypt.

Après avoir connecté votre disque dur externe (ici nommé naturellement "Sauvegardes"), lancez TrueCrypt en cliquant sur son icône qui doit être présente dans votre menu d'applications:

Un clic sur le bouton "Create Volume" permet de lancer l'assistant de création de notre partition de sauvegarde:

Nous allons ici créer un conteneur de fichiers chiffré standard, mais vous poouvez décider de créer un fichier caché, ce qui rendra vos données encore plus difficiles à repérer:

Tapez ici le chemin d'accès au fichier chiffré (sur le lecteur externe monté ici dans le répertoire /media/). Le nom du fichier importe peu (si vous faites un accès de paranoïa, tapez un nom peu intuitif, sans rapport avec vos données):

Le choix de l'algorythme de chiffrement vous appartient. Vous pouvez lire la documentation sur les algos disponibles en suivant le lien "More information on..." dans la fenêtre. Sachez que l'utilisation de plusieurs algorythmes de chiffrement en même temps rend le déchiffrement par un tiers quasi impossible, mais rend les opérations d'écriture et de lecture plus lentes... Toujours une question de paranoïa...

Ensuite indiquez au programme la taille alouée au fichier qui contiendra vos données:

Partie cruciale de la procédure: le choix du mot de passe de protection.

Veillez à choisir un mot de passe suffisamment complexe. Il ne sert à rien de chiffrer un disque avec 3 algorythmes de chiffrement différents si vous tapez "ToTo" comme mot de passe. En quelques minutes, une personne motivée avec un bon programme de crack par force brute accèdera à vos données.

Autre point, vous pouvez comme ici inclure un fichier "keyfile". Celui-ci peu être un fichier de n'importe quelle nature. Celui-ci va renforcer la protection du mot de passe. Si vous tapez votre mot de passe sans le keyfile, le fichier chiffré ne s'ouvrira pas, et inversement. Attention toutefois à utiliser un fichier qui ne change jamais!

Si vous pensez stocker des fichiers plus gros que 4Go (un DVD par exemple), choisissez la deuxième option, sinon la première suffit pour la plupart de cas. Attention toutefois, vous ne pouvez revenir sur ce paramètre une fois le fichier chiffré créé:

Choisissez ici le type de système de fichier qui sera utilisé pour le fichier chiffré. Rappelez-vous que votre ordinateur verra le fichier chiffré comme une partition, qui doit donc être formatée. Si vous désirez utiliser le fichier chiffré sur un ordinateur Windows par exemple, préférez le système FAT32 ou NTFS plutôt que Ext3. Linux sait parfaitement relire les partitions Windows, alors que l'inverse n'est pas vrai!

Là encore, choisissez la bonne option:

Baladez ici votre souris longuement et de façon aléatoire dans la fenêtre. Plus longtemps et aléatoirement vous le ferez, plus votre chiffrement sera sûr. Ceci a pour but de contrecarer le côté pas si aléatoire que ça des tirages "aléatoires" de chiffres par ordinateur. Rappelons que le tirage aléatoire de chiffres est à la base de tous les algorythmes de chiffrement. Si on connait ces chiffres, alors on peut casser le chiffrement...

C'est parti! Le programme va créer le fichier Backup, qui pourra être monté par TrueCrypt comme si c'était une partition:

Le programme va avoir besoin des privilèges administrateur pour continuer. Tapez votre mot de passe (si vous avez les droits sudo), sinon le mot de passe de l'utilisateur root:

Vous devez voir ce message de confirmation:

Utilisation du nouveau volume chiffré.

Cliquez sur le bouton "Select File" pour monter le nouveau volume. Allez chercher le fichier que vous avez créé via le programme (ici /media/Sauvegardes/Backup):

Tapez le mot de passe de chiffrement puis cliquez sur le bouton "Keyfiles...". Sélectionnez le fichier que vous avez utilisé en complément du mot de passe:

Le volume doit maintenant être monté dans le répertoire /media/truecrypt1:

Vous pouvez donc maintenant utiliser ce fichier pour faire vos sauvegardes de données. Pour celà, utilisez votre système de backup préféré ou une simple copie de fichiers, ou encore un rsync...

N'oubliez pas de démonter votre volume ouvert avec TrueCrypt dans le logiciel lui-même (bouton "Dismount All" avant de débrancher votre disque externe, sans celà vous pourriez perdre des informations, voire rendre le backup inutilisable!

Partager cet article

Pour être informé des derniers articles, inscrivez vous :

Commenter cet article

R

/image%2F0991308%2F20140517%2Fob_286c7a_lvm-a-l-installation-ubuntu.png)

/https%3A%2F%2Fassets.over-blog.com%2Ft%2Fcedistic%2Fcamera.png)

/idata%2F1056237%2FCapture-copie-4.png)